Documento donde se detallan paso a paso como realizar un ataque Man in The Middle (Hombre en el Medio) en diferentes sistemas operativos y con las herramientas mas populares en cada uno de ellos, aparte de esto nos muestran como detectar y protegernos de este tipo de ataques.

Los dejo con el índice del documento, su enlace de descarga:

- Introducción

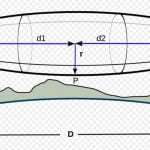

- Conceptos clave

- Plataformas Linux

Software

Explicación

Ataques de ejemplo- Dispositivos móviles

- Mensajería instantánea

- Redes sociales y UJAEN

- Plataformas Windows

Software

Ataques de ejemplo- Dispositivos Móviles

- DNS Spoofing

- Detección del ataque

- Acceso a la máquina

- Prueba de ICMP

- Prueba de ARP

- Aplicaciones para detectar sniffers

- Protección frente a Sniffers

- Conclusión

- Referencias

Comentarios